Nedejte hackerům šanci aneb Tři strany IT bezpečnosti ve firmě

Aktualizováno: 27.11.2024

IT bezpečnost se ve firmách velmi podceňuje. Některé firmy spoléhají pouze na vnitřní předpisy a zanedbávají samotné vzdělávání zaměstnanců. Některé dokonce kyberbezpečnost vůbec neřeší, protože věří, že to v jejich firmě není důležité. Proč a na co bychom se měli v této oblasti zaměřit?

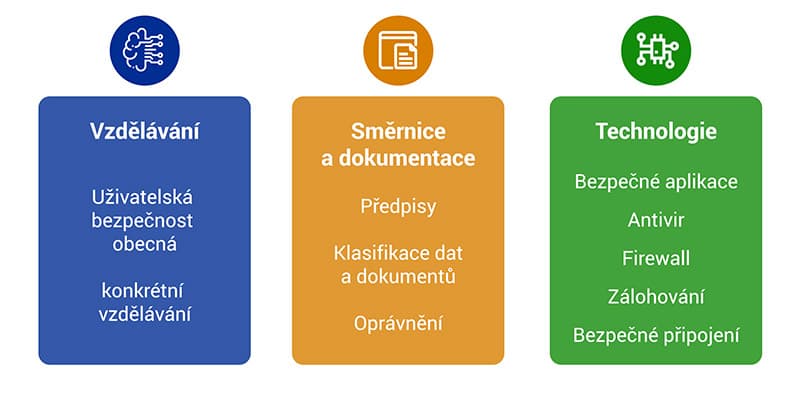

Klíčové faktory zajišťující bezpečnost:

Technologie – programy a nastavení počítačových systémů zabraňující útoku nejen zvenčí firemní sítě

Směrnice a dokumentace – definují předpisy pro postup zaměstnanců v rizikových situacích

Vzdělávání – pravidelné školení zaměstnanců seznamuje pracovníky s podvodnými praktikami útočníků a eliminuje selhání lidského faktoru

Jednotlivé pojmy si vysvětlíme na příkladu z reálného světa:

Člověk (zaměstnanec) si koupí auto (technologie). Autem jezdí po silnici, kde je nutno dodržovat určité předpisy (opatření organizace), jejichž účelem je minimalizovat riziko dopravní nehody (útok hackera). Předtím, než může člověk usednout za volant auta, musí projít autoškolou (vzdělávání), která jej naučí, jak správně auto ovládat, aby svou neznalostí nezpůsobil škodu.

Jaká data jsou při útoku hackera v nebezpečí?

Kontakty, účetnictví, dokumenty, maily, personální věci, marketingové věci, projekty, sklady, ceníky a další…

Co se může stát, pokud firma nemá správně nastavenou a zajištěnou bezpečnost?

Většina firem bohužel otázku připravenosti na kybernetický útok zásadně zanedbává v domnění, že se jich toto nebezpečí netýká. Doba však pokročila a riziko kybernetického útoku je dnes srovnatelné, ne-li vyšší, než riziko fyzické krádeže. Důsledky takového útoku pak mohou být pro vaši firmu naprosto katastrofické.

- Vyzrazení interních firemních dat nebo dat našich zákazníků

- Permanentní a absolutní ztráta dat

- Změna dat útočníkem bez našeho vědomí

- Zneužití počítačů nebo serverů

Co je to bezpečnost dat a proč je důležitá

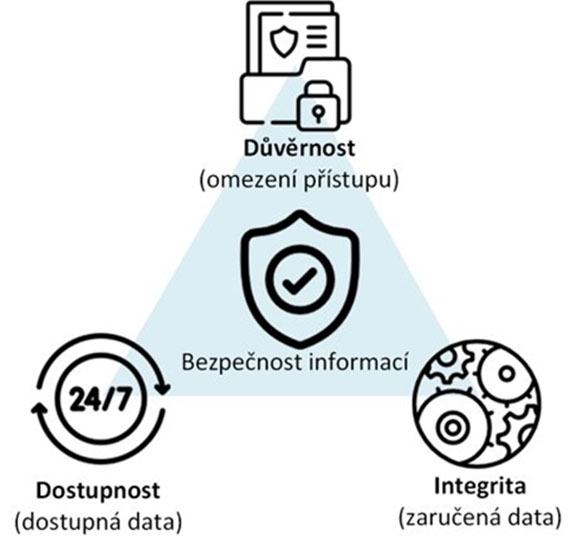

Pro celkovou bezpečnost dat jsou důležité následující tři aspekty:

- Důvěrnost dat, tedy zajištění proti neautorizovanému vyzrazení – k dané informaci mají po celou dobu přístup jen oprávnění uživatelé.

- Dostupnost dat, tedy zajištění, aby byla data dostupná pro uživatele nebo systém v tu chvíli, kdy to potřebuje.

- Integrita dat, tedy zajištění, že data jsou přesná, se zaručeným a správným obsahem, a jsou provedena opatření proti jejich neautorizované změně.

Je-li některý z výše uvedených bodů porušen, riskujeme nejen ztrátu a zneužití klíčových dat, ale také jejich neautorizovanou změnu, které si nemusíme ani všimnout a která přitom může způsobit totální kolaps všech firemních procesů.

Jak ochránit firmu před kyberútoky

Každá z níže uvedených částí bezpečnosti plní svou úlohu a žádnou nelze opomenout. Nemá smysl utrácet velké množství peněz za technologie, pokud zaměstnanci nerozumí základním principům bezpečnosti a nevědí, jaká data jsou pro firmu důležitá. Na druhou stranu opravdu nelze opomenout základní bezpečnostní technologie jako jsou antivir, firewall, bezpečné aktualizované aplikace a zálohování dat.

Na obrázku níže si vysvětlíme, čeho je potřeba docílit:

Vzdělávání

Celková bezpečnost je dána vždy nejslabším článkem a tím je ve většině případů člověk. Nemusí se jednat konkrétně o vás, ale o kohokoli z vaší firmy. Všichni vědí, že je potřeba vzdělávat pracovníky. Kdo to ale doopravdy dělá? A dělá to správně? Je důležité vysvětlovat zaměstnancům problematiku pomalu a opakovaně.

Více o vzdělávání se dočtete tady → Vzdělávání jednotlivců na prvním místě

Směrnice a dokumentace

Směrnice zahrnují především řídicí dokumenty a klasifikaci dokumentů. Pro lepší pochopení použijeme přirovnání k fotbalu – směrnice jasně definují hrací hřiště a veškerá pravidla pro hru; zároveň vymezují, co je pomyslný faul a kdy hráč dostane žlutou kartu. Tedy řídící dokumenty říkají, jak zacházet s počítačem, programy a jasně vymezují pravidla pro jakoukoliv práci s technologiemi.

Druhá část se zabývá především citlivostí dat a jejich zařazením do kategorií podle jejich důležitosti. Je potřeba, aby všichni zaměstnanci věděli, jaká data jsou pro firmu kriticky důležitá a tedy je nutné tato data za každou cenu ochránit před zcizením.

Směrnice také definují a nastavují požadavky na technologie, které zajišťují požadovanou úroveň bezpečnosti (např. šifrování dat, vícefázová autentifikace při přihlašování do systému, jaké údaje nesmí zaměstnanec poslat mailem přímo, ale je povinen využít zabezpečené úložiště apod.).

Směrnice a dokumentace jsme pro vás rozebrali v samostatném článku → Směrnice a dokumentace - základní kámen bezpečnosti každé firmy

Technologie

Technologie hrají v bezpečnosti zásadní roli. Základem jsou klíčová technická opatření (na obrázku výše ve světle zeleném poli), která jsou nutná pro základní zajištění bezpečnosti.

V první řadě je zapotřebí dbát na využívání pouze bezpečných a aktuálních aplikací. Nebavíme se jen o operačním systému, ale i o programech na vašich počítačích, a to i aplikacích, které jsou uloženy na centrálních serverech vaší firmy nebo jsou poskytovány službou jako cloudové řešení. U aplikací a systémů je potřeba správně nastavit oprávnění a také toto nastavení pravidelně kontrolovat. Samozřejmostí je, že na počítači musí být naistalována aktuální verze antivirového programu vč. aktuálních virových databází a zapnut firewall.

Další nezbytnou součástí bezpečnosti je zálohování. Nestačí však zálohovat na stejný počítač, kde se nachází také originální data. Pokud má záloha opravdu plnit svůj účel, je naprosto nezbytné, aby byla uložena jinde než originální data (jiný počítač, jiný server, cloudové úložiště, nebo alespoň jiný disk). V ideálním případě by záloh mělo být více, na různých místech. Nezapomeňte také vyzkoušet, zda jste schopni data ze zálohy v případě potřeby úspěšně obnovit. Bezpečné připojení pak spočívá nejen ve využívání šifrovaných protokolů (např. HTTPS), ale také bezpečného připojení do firemní sítě pomocí VPN ad.

Další sada technologií (na obrázku v tmavě zeleném poli) je již specifická především pro velké podniky a organizace, pro které je bezpečnost jejich dat zcela zásadní. Jedná se např. o systémy povolených zařízení připojení do sítě, systémy detekující útoky, systémy zabraňující zaslání citlivých informací.

Více o technologiích se dozvíte tady → Technologie - základ úspěchu každé firmy

Jak zjistím, zda bezpečnost u nás ve firmě funguje?

Vzdělávání

Nejjednodušší a nejméně nákladný způsob, jak otestovat uživatelskou bezpečnost je test. Bohužel testem málokdy dokážeme nasimulovat reálnou situaci (zaměstnanec se na test soustředí, aby vyhledal chybu). V reálné situaci však zaměstnanec vykonává rutinní úkoly podvědomě a snáze tak udělá chybu. Nedá se však říci, že by testy k ničemu nebyly. Díky nim si zaměstnanci zopakují nastavená bezpečnostní pravidla, což je velmi důležité, jelikož ani ten nejobezřetnější zaměstnanec nemůže dodržovat pravidla, která nezná.

Druhým a mnohem účinnějším způsobem, jak otestovat schopnost zaměstnanců čelit bezpečnostním hrozbám, je phishingová kampaň, kde se zasílají uživatelům různě sofistikované podvržené maily. Nejsložitější, ale nejúčinnější metodou je využití dalších metod sociálního inženýrství (telefon, mail, osobní návštěva), kdy se různými metodami (telefon, mail, osobní návštěva) zjišťují informace o jednotlivcích a firmě za účelem pozdějšího napadení firmy s využitím těchto informací.

Směrnice a dokumentace

Směrnice se otestují základním IT auditem – auditor je projde a následně požádá o workshop, kde se v připraveném scénáři dotazuje konkrétních lidí, zdali dokumentaci znají, zda ji rozumí a zda se podle ní chovají.

Technologie

Testování technologií je samozřejmě velmi závislé na tom, jaké technologie firma má implementované. Obecně však platí, že zcela zásadní je test zranitelnosti systému (neinvazivní forma) a penetrační test (částečně invazivní forma).

Test zranitelnosti zjišťuje, zda je daný systém zabezpečený a zda není možné se dostat k informacím podvodným způsobem. To se může stát, pokud systém není správně napsán, případně se v systému nachází bezpečnostní mezery, které nejsou správně zabezpečeny.

Penetrační test se provádí po testu zranitelnosti. Jeho cílem je zranitelnost objevenou testem zranitelnosti zneužít a dostat se k informacím, ke kterým by nemělo být možné se dostat bez patřičné autorizace.

V základní obecné části nastavení se pak testuje, zda je na každém počítači nainstalovaný a aktualizovaný antivir, aplikace jsou záplatované a nejsou ponechaná původní hesla.

Doporučený postup při zjišťování úrovně bezpečnosti

Ze zkušeností doporučujeme provést nejdříve Audit IT řízení, který ukáže stav řízení IT ve společnosti a celkový obraz fungování IT včetně identifikace základních rizik. Teprve poté doporučujeme případně provádět další již specificky zaměřené audity směrující k celkovému zvýšení bezpečnosti informací spravovaných společností nebo další opravná opatření. Zásadní pro bezpečnost ve firmě je určení toho, jaká data jsou důležitá, co by znamenalo pro firmy nebo jednotlivce, kdyby tato data byla nedostupná, nebo firmě unikla. Ve chvíli, kdy jsme schopni určit tyto údaje, můžeme se bavit o vyčíslení škod apod. Dle toho se také vypočítává, zda stojí za to zvýšit bezpečnost ve firmě a jakým způsobem.

Audit zhodnotí:

- Jak rychle obnovíte provoz po ztrátě dat

- Zdali vaši zaměstnanci vědí, jaká data jsou důležitá

- Jaké aplikace jsou pro vás důležité a proč

- Zda a jak je IT hodnoceno, jaké metriky se sledují a jak se reportují

- Jak se vzdělávají zaměstnanci v oblasti IT bezpečnosti

- Jak jsou zpracovávány a vyřizovány požadavky na IT

- a další…